Sublime Security 揭示了一个针对德语使用者的狡猾浪漫/成人主题骗局,利用 Keitaro TDS 提供基于 AutoIT 的恶意软件加载程序。了解这个复杂的活动是如何运作的、其欺骗策略以及隐藏的有效负载。

最近的一次网络攻击活动正在通过欺骗性的成人主题和浪漫骗局来攻击讲德语的人,以传播恶意软件。该复杂的作利用名为 Keitaro TDS 的合法流量分配系统 (TDS) 将毫无戒心的受害者重定向到恶意域。该活动是由安全研究公司 Sublime Security 发现的。

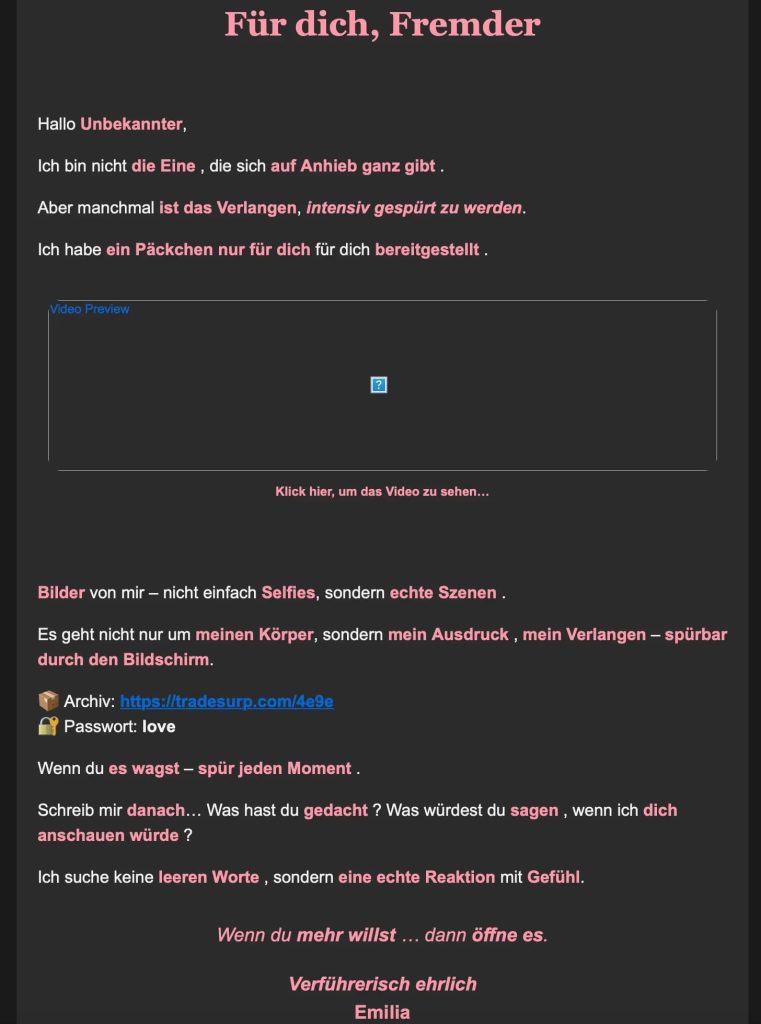

报告作者、Sublime Security 的检测工程师 Bryan Campbell 和威胁研究员 Brian Baskin 解释说,该活动涉及的电子邮件使用诱人的语言并提供露骨内容的链接,旨在吸引收件人。

Sublime 的人工智能检测引擎发现的一个关键警告信号是直接在电子邮件中包含受保护档案的密码——这对于合法通信来说是一种非常不寻常的做法。此外,这些电子邮件通常来自不熟悉的发件人,其姓名、电子邮件地址和回复详细信息不一致。

攻击的工作原理

受害者会收到带有两个恶意链接的电子邮件,一个伪装成视频预览图像,另一个链接到存档文件。单击后,系统会检查用户的位置是否在德国。如果是,则会在后台从位于俄罗斯的服务器下载一个 300MB 的 ISO 文件。此文件包含实际的恶意软件。

攻击者对 Keitaro TDS 的使用至关重要。该系统允许网络犯罪分子精确瞄准受害者,确保只有来自德国等特定地区的个人,甚至在特定时间内,才会接触到恶意内容。这种精确度有助于攻击者通过针对特定受众定制方法来提高成功率。

内心隐藏的威胁

下载后,ISO 文件旨在逃避检测。删除多余的垃圾数据后,剩余的内容是可以作为驱动器挂载的标准容器。然后,该驱动器包含另一个大型可执行文件“,”和一个带有自解压存档密码的文本文档。lovely_photos.exe

执行后,恶意软件会提示输入密码,该密码在原始电子邮件和提取的文本文件中方便地提供。这会启动将多个文件(包括显式图像和其他文件)提取到用户的临时目录中。然后运行一个批处理脚本,构建一个 AutoIt 解释器来执行高度伪装的 AutoIt 脚本。

AutoIt 是一种合法的脚本语言,但在这里它被武器化了。该脚本进一步尝试通过检查正在运行的服务并延迟其执行来绕过防病毒软件。

最终的 AutoIt 脚本被严重遮挡,然后通过创建名为 DragonMapper 的 Windows 计划任务来建立持久性,确保恶意软件在用户每次登录时运行。这项研究提醒我们,威胁行为者可以创建高度针对性的活动,提供量身定制的消息以提高成功率。

信息来源:https://sublime.security/blog/keitaro-tds-abused-to-delivery-autoit-based-loader-targeting-german-speakers/

AI API 安全 DMARC 云安全 五角大楼 人工智能 人类心理学 关税 加密货币 勒索软件 品牌冒充 国家安全 威胁情报 应用程序安全 恶意软件 数字货币 时事政治 时政 时政新闻 暗网 木马病毒 欺诈管理和网络犯罪 民族国家攻击 漏洞和威胁 特朗普政府 特朗普的 2026 财年预算 社会工程学 社会工程学、网络战 移动安全 端点安全 网络危险 网络安全 网络安全运营 网络攻击和数据泄露 网络犯罪 网络罪犯 网络钓鱼 网络间谍 网络风险 美国贸易代表办公室 联邦贸易委员会 脆弱性 远程员工 金融与银行 间谍软件