安全研究人员发现了一种复杂的新型网络钓鱼活动,该活动利用日语平假名字符“ん”创建看似真实的 URL,甚至可以愚弄警惕的互联网用户。

该攻击首先由安全研究员 JAMESWT 发现,明确针对流行的旅游预订平台 Booking.com 的客户。

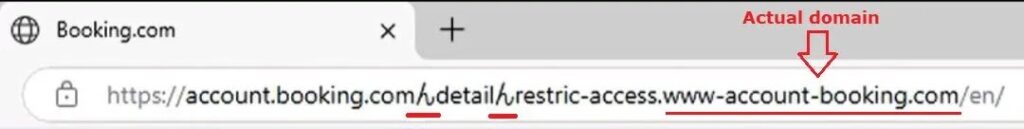

该恶意技术利用某些字体和系统中日语字符“ん”(Unicode U+3093)和正斜杠(“/”)字符之间的视觉相似性。

当在 Web 浏览器中呈现时,包含此字符的 URL 可能看起来与合法的子目录路径几乎相同,从而产生一种几乎完美的真实性错觉。

网络钓鱼攻击的工作原理

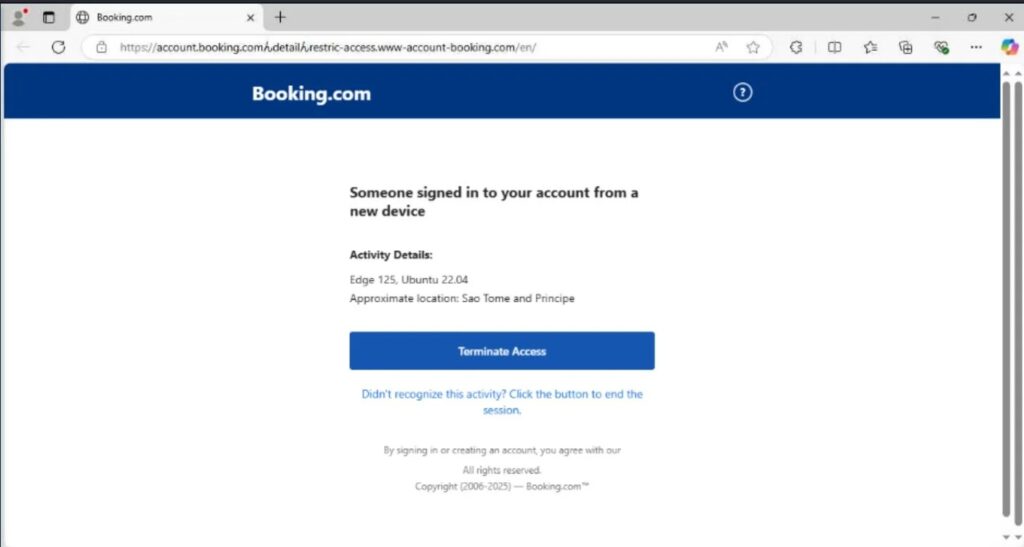

网络钓鱼活动使用看似合法的 Booking[.]com 地址,例如看起来像“https://account.booking[.]com/detail/restric-access.www-account-booking[.]com/en/“。

然而,经过仔细检查,正斜杠实际上被日语“ん”字符取代,使真正的目的地成为一个完全不同的域:www-account-booking[.]com。

“这种视觉欺骗特别危险,因为它绕过了传统的安全意识培训,”一位网络安全专家在最近的威胁情报报告分析中解释道。“被教导仔细检查 URL 的用户仍可能成为受害者,因为欺骗地址乍一看似乎是合法的。”

RUN 沙盒显示,攻击始于网络钓鱼电子邮件,将受害者引导至这些伪装的 URL。

一旦用户点击进入,他们最终会被重定向到恶意站点,这些站点提供包含恶意软件的 MSI 安装程序文件,可能包括信息窃取程序和远程访问木马。

此预订[.]以 com 为中心的活动代表了同形异义词攻击的最新演变,网络犯罪分子利用不同 Unicode 字符集中的视觉相似字符来欺骗用户。该技术建立在多年使用西里尔字母模仿域名中的拉丁字母的类似攻击的基础上。

根据 2025 年网络钓鱼趋势报告,随着网络犯罪分子寻求绕过电子邮件过滤器和安全工具的新方法,同形异义词攻击变得越来越复杂。

日语“ん”字符的使用特别巧妙,因为它在绕过许多现有检测系统的同时保持了视觉一致性。

安全专家建议采取多种保护措施来应对这些基于 Unicode 的攻击。用户应在单击之前将鼠标悬停在链接上以显示实际的目标 URL,尽管这种技术在处理复杂的字符欺骗时存在局限性。

Chrome 等现代浏览器已经实施了针对许多同形异义词攻击的保护,但安全研究人员强调,仅靠视觉 URL 检查不再万无一失。

最有效的防御方法是将更新安全软件、电子邮件过滤和用户教育结合起来,让用户了解这些不断变化的攻击载体。

随着网络钓鱼活动的不断发展,这种利用日文字符的行为展示了网络犯罪分子如何不断调整技术,利用数字通信系统中最微小的视觉模糊。

信息来源:https://cybersecuritynews.com/phishing-attack-uses-japanese-character/

AI API 安全 DMARC 云安全 五角大楼 人工智能 人类心理学 关税 加密货币 勒索软件 品牌冒充 国家安全 威胁情报 应用程序安全 恶意软件 数字货币 时事政治 时政 时政新闻 暗网 木马病毒 欺诈管理和网络犯罪 民族国家攻击 漏洞和威胁 特朗普政府 特朗普的 2026 财年预算 社会工程学 社会工程学、网络战 移动安全 端点安全 网络危险 网络安全 网络安全运营 网络攻击和数据泄露 网络犯罪 网络罪犯 网络钓鱼 网络间谍 网络风险 美国贸易代表办公室 联邦贸易委员会 脆弱性 远程员工 金融与银行 间谍软件