Fortra、Microsoft 和 Health-ISAC 联手击退了黑客最珍贵的攻击工具之一,并进行了大规模的攻击。

在过去两年中,Cobalt Strike 的恶意实例数量下降了 80%。

Cobalt Strike 是一种合法的红队工具,网络防御者使用它来模拟威胁行为者的活动并发现其系统中的弱点。然而,出于这些相同的目的,它长期以来一直被真正的威胁行为者窃取和武器化。

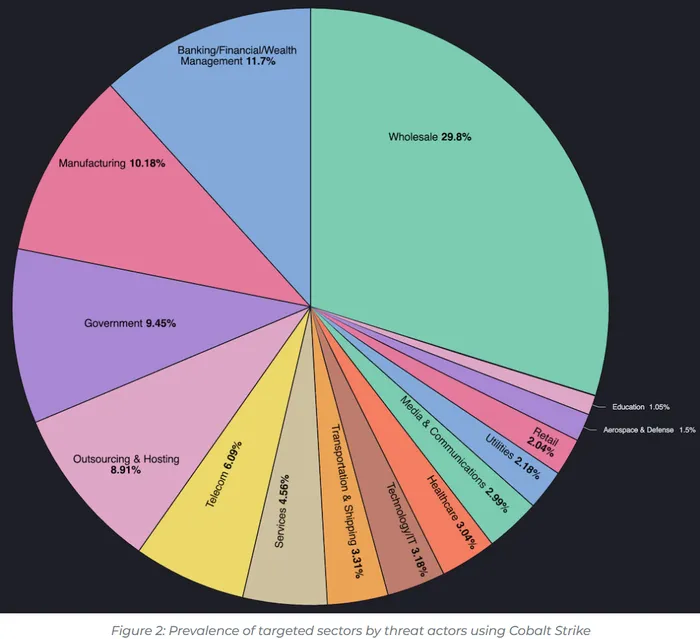

它在黑客中的受欢迎程度基本上是无与伦比的,连续多年成为迄今为止最受欢迎的攻击性安全工具 (OST)。就在去年,超过三分之二的 OST 命令和控制 (C2) 服务器运行了 Cobalt Strike,其最接近的竞争对手 Metasploit 的案例略低于 8%。 在所有支持 Cobalt Strike 的攻击中,近一半攻击了美国组织,但该程序在中国威胁行为者中最受欢迎,他们占五分之二以上的未授权用户。

自 2023 年初以来,拥有 Cobalt Strike 的 Fortra 与 Microsoft 的数字犯罪部门 (DCU) 和健康信息共享和分析中心 (Health-ISAC) 一直在努力从滥用它的人手中夺回对这种强大武器的控制权。从那时起,他们已经查获了数百台与 Cobalt Strike 破解实例相关的服务器,在野外消除了五分之四的实例。正如 Fortra 在一篇新的博客文章中解释的那样,当检测到新实例时,它们通常会在一两周内被关闭。

“当我们开始做这个项目时,它在全球范围内的传播范围要广得多,”Fortra 研发助理副总裁 Bob Erdman 回忆道。“随着我们开始施加压力,它 [变得局限于] 对美国执法部门不太友好的国家:俄罗斯、中国、香港,类似的地方。它现在更加集中在每个人都在关注的少数几个国家。

黑客如何获得 Cobalt Strike

Cobalt Strike 的“基本”年度订阅费用略低于 10,000 美元,而且您不能只单击一个按钮并下载它。

Erdman 强调说:“我们不会随便卖给任何人。我们有控制。我们对潜在购买者进行了背景调查,但我们通常会看到它从那里扩散的几种不同路径。

Cobalt Strike 泄露的一种常见方式是攻击者在网络攻击过程中从受害者那里窃取副本。Erdman 说,另一种常见的方法是“人们分享它,即使是在像 VirusTotal 这样无害的地方。如果攻击者是付费订阅者,他们可以提取这些类型的文件。然后,一旦他们掌握了它,他们就会开始在 Telegram 或社交媒体分享网站上传播它。

长期以来,黑客通过某种方式访问并充分利用 Cobalt Strike 来完成包括凭证破解、横向移动、数据泄露等任务。结果是无数成功的网络攻击。

“我们已经将几个不同的勒索软件系列(包括 Conti、Quantum Locker、Royal Cuba、Black Basta、BlackCat 和 LockBit)与使用 Cobalt Strike 来促进交付所有这些有效载荷的行为者联系起来,”Health-ISAC 首席安全官 Errol Weiss 解释说。他经常提到的一个案例是 Conti 在 2021 年 5 月对爱尔兰卫生服务执行局 (HSE) 的攻击,Cobalt Strike 帮助黑客摧毁了卫生系统,扰乱了程序,并造成了数亿美元的损失。

追踪恶意基础设施

重新获得对 Cobalt Strike 控制权的斗争可以追溯到几年前。Fortra、Microsoft 和 Health-ISAC 没有提起刑事诉讼,而是对通过非法访问和分发知识产权 (IP) 违反 Microsoft 和 Fortra 许可协议的网络犯罪分子提起了本质上是数字千年版权法案 (DMCA) 的索赔。

2023 年 3 月 31 日,美国纽约东区联邦地区法院发布了一项临时限制令 (TRO),使该组织联盟能够开始追踪攻击者的基础设施。

从那时起,Weiss 报告说,“幕后发生的事情是对 [恶意基础设施]、它的工作原理、数据的去向进行了大量分析。有时,我们实际上可以看到坏人在使用恶意工具时看到的内容。我们的分析还将包括一些技术评估,以弄清楚颠覆策略是什么样的。例如,如果我们要夺取域或 IP 地址,那会是完全破坏 [攻击者] 的有效方法吗?或者该程序是否使用其他备份系统,以便在其主服务器或辅助服务器出现故障时可以依赖?

“我们通常会追踪服务器 —作的大脑 — 使服务器离线,这使得客户端无法再与它们通信,”Erdman 解释说。Fortra、Microsoft 和 Health-ISAC 已经查获并沉没了 200 多个带有 Cobalt Strike 的恶意域。

Cobalt Strike 的下一步计划

到目前为止,案例减少了 80%,这一点更加引人注目,因为删除不是永久性的——正如分析师在联盟根据法院命令采取第一组行动后所观察到的那样,攻击者总是可以转向新的基础设施。

除此之外,当托管服务提供商、外国执法机构甚至国内当局阻碍时,并非每台服务器都可以首先被关闭。“我们确实有执法部门介入并说:不要碰这个,因为那里还有其他事情与另一次行动有关,”Erdman 说。

然后是法庭上的案件,还有很长的路要走。两年来,Fortra 及其合作伙伴一直在与 TRO 合作,仍在等待更永久的初步禁令。

“这些联邦案件需要很长时间。我们估计,我们将再做三年、四年或五年,“Erdman 估计。他补充说,“我们正在将此作为知识产权索赔进行,但希望以后会有很多手铐。

信息来源:https://www.darkreading.com/threat-intelligence/cybercrime-cobalt-strike-use-plummets-worldwide

AI API 安全 DMARC 云安全 五角大楼 人工智能 人类心理学 关税 加密货币 勒索软件 品牌冒充 国家安全 威胁情报 应用程序安全 恶意软件 数字货币 时事政治 时政 时政新闻 暗网 木马病毒 欺诈管理和网络犯罪 民族国家攻击 漏洞和威胁 特朗普政府 特朗普的 2026 财年预算 社会工程学 社会工程学、网络战 移动安全 端点安全 网络危险 网络安全 网络安全运营 网络攻击和数据泄露 网络犯罪 网络罪犯 网络钓鱼 网络间谍 网络风险 美国贸易代表办公室 联邦贸易委员会 脆弱性 远程员工 金融与银行 间谍软件