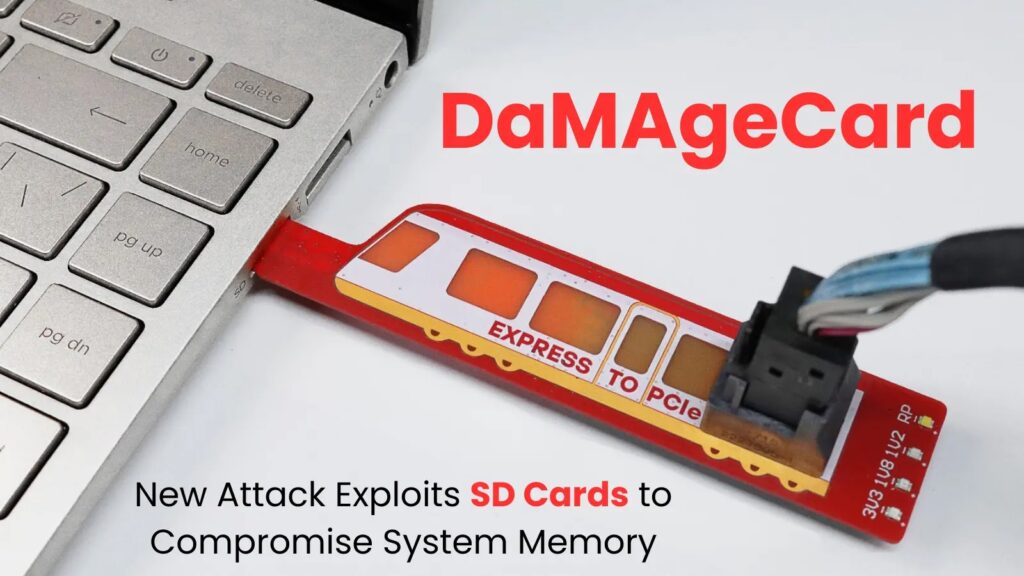

一种被称为“DaMAgeCard”的新型攻击利用 SD Express 标准,通过其 SD 读卡器直接访问设备的内存。

这种方法绕过了传统的安全措施,允许攻击者提取敏感数据或注入恶意代码,而无需物理访问设备内部。

为提高 SD 卡中数据传输的速度而引入的 SD Express 标准无意中为网络攻击打开了新的载体。

与前代产品不同,SD Express 卡可以在 SDIO 模式下运行,也可以作为 PCIe/NVMe 设备运行,这意味着它们可以直接与系统的内存总线交互。此功能虽然对性能有益,但如果管理不当,则会带来重大的安全风险。

DaMAgeCard 攻击的工作原理

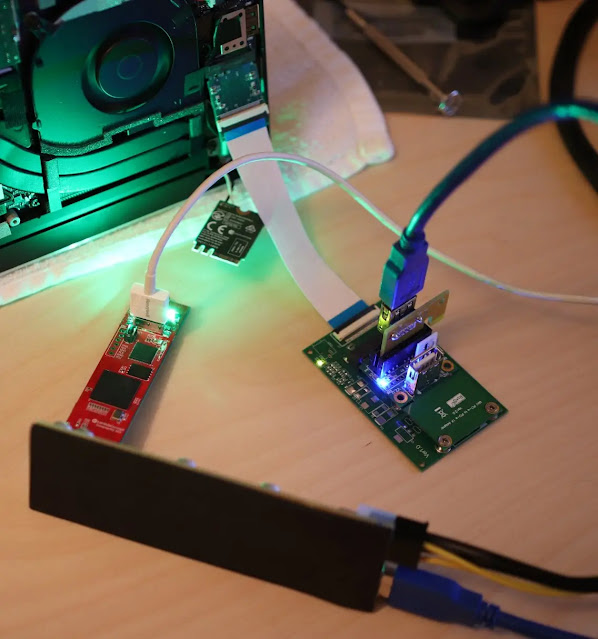

该攻击利用 SD Express 卡在 SDIO 和 PCIe 模式之间切换的能力。插入 SD Express 卡后,主机控制器通常以 SDIO 模式启动,然后在确认卡的功能后切换到 PCIe 模式。

Positive Labs 的研究人员证明,通过模拟这种模式切换交互,他们可以欺骗主机控制器允许恶意设备访问系统内存。

这是使用 Raspberry Pi Pico 模拟必要的信号来实现的,无需实际的 SD 控制器。

DaMAgeCard 攻击的影响是深远的。它可能会:

- 提取敏感数据:通过直接访问内存,攻击者可以检索加密密钥、个人数据或 RAM 中存储的任何信息。

- 注入恶意代码:恶意代码可能会注入系统,可能导致持续的恶意软件感染或对设备进行未经授权的控制。

- 绕过安全措施:如果配置不当,可以绕过 IOMMU(输入输出内存管理单元)等传统安全协议,从而使系统容易受到攻击。

虽然一些设备(如研究人员测试的 MSI 游戏笔记本电脑)实施了 IOMMU 来限制内存访问,但许多设备默认没有启用此保护。这种疏忽使从游戏机到企业工作站的各种设备都处于潜在风险之中。

SD Express 技术尽管存在安全漏洞,但由于其显着的速度优势而受到关注。摄影师、游戏玩家和其他需要高速数据传输的用户正在采用这项技术,这可能会导致它在各种设备上广泛使用。但是,这种采用可能会无意中增加类似 DaMAgeCard 的漏洞利用的攻击面。

随着技术的发展以满足消费者对速度和效率的需求,安全措施的同步发展至关重要。制造商和开发人员必须优先保护这些新接口免受此类复杂的攻击,以保护用户数据和系统完整性。

信息来源:https://cybersecuritynews.com/damagecard-attack/

AI API 安全 DMARC 云安全 五角大楼 人工智能 人类心理学 关税 加密货币 勒索软件 品牌冒充 国家安全 威胁情报 应用程序安全 恶意软件 数字货币 时事政治 时政 时政新闻 暗网 木马病毒 欺诈管理和网络犯罪 民族国家攻击 漏洞和威胁 特朗普政府 特朗普的 2026 财年预算 社会工程学 社会工程学、网络战 移动安全 端点安全 网络危险 网络安全 网络安全运营 网络攻击和数据泄露 网络犯罪 网络罪犯 网络钓鱼 网络间谍 网络风险 美国贸易代表办公室 联邦贸易委员会 脆弱性 远程员工 金融与银行 间谍软件