虚假浏览器更新骗局现在以 Mac、Windows 和 Android 用户为目标,通过受感染的网站传播 FrigidStealer、Lumma Stealer 和 Marcher 木马等恶意软件。

Proofpoint 的网络安全研究人员已经确定了两个新的网络犯罪团伙,这些骗局是一波旨在用恶意软件感染用户的虚假浏览器更新骗局的幕后黑手。这些被跟踪为 TA2726 和 TA2727 的团伙正在使用受感染的网站诱骗访问者下载恶意软件,现在包括新发现的名为 FrigidStealer 的 Mac 特定信息窃取程序。

攻击的工作原理

该骗局依赖于 Web 注入,这是一种攻击者将恶意代码插入合法网站的技术。当用户访问受感染的站点时,他们会看到一个虚假的浏览器更新提示,敦促他们下载并安装更新。下载不是真正的更新,而是提供可以窃取敏感数据或安装更危险负载的恶意软件。

TA2726 和 TA2727

TA2726 作为流量卖家运行,本质上是为其他恶意行为者提供这种重定向服务。研究人员认为,TA2726 似乎与 TA569 一起工作,TA569 是以前已知的威胁行为者,曾经是“虚假更新”活动的主要参与者。另一方面,根据 Proofpoint 的博客文章,TA2727 本身也在积极分发恶意软件,经常使用“虚假更新”的诡计来欺骗用户。

最近的一项活动观察到 TA2727 根据受害者的位置提供不同的恶意软件。在美国和加拿大,用户被定向到 SocGholish 注入,这导致了恶意软件的安装。但在欧洲,Windows 用户遇到了安装了 Lumma Stealer 的虚假浏览器更新提示,而 Android 用户则成为 Marcher 银行木马的目标。

FrigidStealer macOS 恶意软件

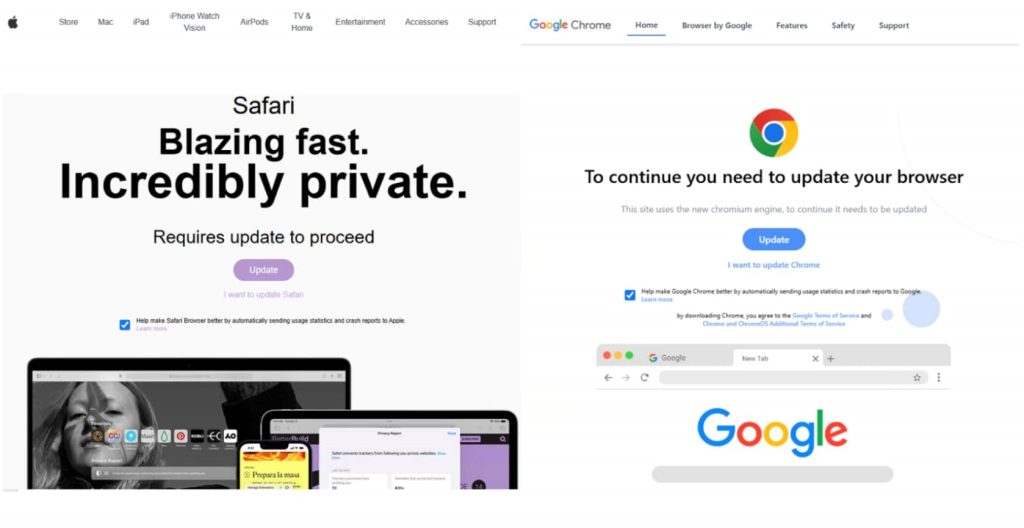

新的 FrigidStealer 以 Mac 用户为目标,攻击从一条虚假的更新消息开始,将他们重定向到恶意文件。如果单击,该文件将伪装成浏览器更新(Chrome 和 Safari),安装信息窃取程序。然后,FrigidStealer 会秘密收集敏感数据,例如浏览器 cookie、与密码和加密货币相关的文件,甚至 Apple Notes,就像最近发现的 XCSSET 恶意软件的新变体一样。

伪造的 Safari 和 Chrome 浏览器更新提供 FrigidStealer 的网站(來自:Proofpoint)

该恶意软件是用 Go 编写的,并使用 WailsIO,这是一个允许虚假更新窗口看起来很逼真的框架。它还绕过了 Mac 的 Gatekeeper 安全功能,要求用户右键单击并选择“打开”,这是 Mac 恶意软件作者使用的常见技巧。

Windows 和安卓用户也是目标

面临风险的不仅仅是 Mac 用户。同样的攻击链还被发现在安卓系统中传播 Marcher 银行木马,在 Windows 系统中传播 Lumma Stealer 和 DeerStealer。

对于安卓用户来说,点击更新会下载 Marcher,这是一种自 2013 年以来就一直活跃的银行木马,旨在从银行应用程序中窃取登录凭证。如果 Windows 用户点击虚假更新,他们就会收到一个 MSI 安装程序,该程序会加载一个木马 DLL,最终运行 Lumma Stealer 来提取凭证和财务数据。

用户仍然可以通过学习基本的网络安全实践来保护自己,学习如何识别网络钓鱼电子邮件,避免使用第三方应用程序和工具,以及在 VirusTotal 或 ANY.RUN 等网站上扫描文件和链接。

信息來源:https://hackread.com/frigidstealer-malware-infect-macos-fake-browser-updates/

AI API 安全 DMARC 云安全 五角大楼 人工智能 人类心理学 关税 加密货币 勒索软件 品牌冒充 国家安全 威胁情报 应用程序安全 恶意软件 数字货币 时事政治 时政 时政新闻 暗网 木马病毒 欺诈管理和网络犯罪 民族国家攻击 漏洞和威胁 特朗普政府 特朗普的 2026 财年预算 社会工程学 社会工程学、网络战 移动安全 端点安全 网络危险 网络安全 网络安全运营 网络攻击和数据泄露 网络犯罪 网络罪犯 网络钓鱼 网络间谍 网络风险 美国贸易代表办公室 联邦贸易委员会 脆弱性 远程员工 金融与银行 间谍软件